រាជធានីភ្នំពេញ៖ បច្ចុប្បន្ន បច្ចេកវិទ្យាកាន់តែទំនើបដែលធ្វើឱ្យសកម្មភាពប្រចាំថ្ងៃរបស់យើង ទាំងការបំពេញការងារ ការរៀនសូត្រ ការទំនាក់ទំនង និងការកម្សាន្តជាដើម ត្រូវពឹងផ្អែកលើអ៊ីនធឺណិត។ ការយល់ដឹងពីសន្តិសុខតាមប្រព័ន្ធអ៊ីនធឺណិតពិតជាមានសារសំខាន់ណាស់សម្រាប់អ្នកប្រើប្រាស់គ្រប់ៗគ្នា ដើម្បីបង្ការការខូចខាតដោយសារតែហានិភ័យតាមប្រព័ន្ធអ៊ីនធឺណិតនេះ។ តើការគំរាមកំហែងតាមប្រព័ន្ធអ៊ុនធឺណិតមានអ្វីខ្លះ?

ការបន្លំ (Phishing) គឺជាឧក្រិដ្ឋកម្មតាមប្រព័ន្ធអ៊ុនធឺណិតដែលប្រើប្រាស់យុទ្ធសាស្ត្រមួយចំនួន ដូចជា អ៊ីម៉ែល, គេហទំព័រក្លែងក្លាយ និងសារជាអក្សរដើម្បីបោកបញ្ឆោតជនរងគ្រោះឱ្យផ្តល់នូវព័ត៌មានផ្ទាល់ខ្លួន ដូចជាអាសយដ្ឋានរស់នៅ ថ្ងៃខែឆ្នាំកំណើត ឈ្មោះ លេខសម្ងាត់ ធានារ៉ាប់រង និងលេខកាតឥណទានជាដើម។ បន្ទាប់មក ឧក្រិដ្ឋជនក្លែងបន្លំជាជនរងគ្រោះហើយប្រើប្រាស់ព័ត៌មានទាំងនេះ ដើម្បីធ្វើការស្នើសុំបណ្ណឥណទាន ប្រើប្រាស់លុយនៅក្នុងគណនីធនាគារ ឬអាចស្នើសុំប្រាក់កម្ចីជាដើម។ ការបន្លំ (Phishing) នេះចាប់ផ្តើមមានវត្តមានដំបូងគេនៅអំឡុងឆ្នាំ១៩៩៦ នៅសហរដ្ឋអាម៉េរិក។ ការវាយប្រហារ DDoS (Distributed Denial-of-Service Attack)៖ ជាការវាយប្រហារតាមប្រព័ន្ធអ៊ីនធឺណិត ដែលឧក្រិដ្ឋជនប្រើប្រាស់ចរាចរណ៍ អ៊ីនធឺណិត (Internet Traffic) ដើម្បីធ្វើឱ្យស្ទះម៉ាស៊ីនមេ (Server) ដែលធ្វើឱ្យអតិថិជនមិនអាចប្រើប្រាស់គេហទំព័ររបស់ក្រុមហ៊ុនណាមួយបាន។ គោលបំណងនៃការវាយប្រហារនេះ គឺឧក្រិដ្ឋជនចង់ជំរិតទារប្រាក់ពីក្រុមហ៊ុន ដែលជាជនរងគ្រោះ ឬអាចមកពីក្រុមហ៊ុនមួយចង់បិទប្រតិបត្តិការអាជីវកម្ម តាមអនឡាញរបស់ក្រុមហ៊ុនមួយទៀត។

Keylogger៖ ជាប្រភេទកម្មវិធីដែលដំឡើងដោយខ្លួនឯងនៅពេលយើងចូលទៅកាន់គេហទំព័រ ឬអានអីម៉ែលមិនមានប្រភពច្បាស់លាស់មួយចំនួន។ នៅពេលកម្មវិធីនេះដំឡើងរួច កម្មវិធីនេះនឹងធ្វើការកត់ត្រាទុកនូវរាល់ការ វាយអក្សរនៅលើក្តារចុច (Keyboard) របស់យើង ហើយផ្ញើទៅកាន់ពួក Hacker នោះពួក Hacker នឹងដឹងពីទិន្នន័យមួយចំនួន ដូចជាពាក្យសម្ងាត់របស់យើងជាដើម។ ការវាយប្រហារ SQLI (SQL Injection Attack)៖ ជាការវាយប្រហារ តាមប្រព័ន្ធអ៊ីនធឺណិត ដែលឧក្រិដ្ឋជនប្រើប្រាស់កូដ SQL (Structured Query Language) ដើម្បីអាចចូលទៅកាន់ឃ្លាំងទិន្នន័យរបស់ក្រុមហ៊ុន រួចធ្វើការលួចទិន្នន័យសំខាន់ៗមួយចំនួន ដូចជាបញ្ជីអតិថិជន និងព័ត៌មាន លម្អិតពីអតិថិជននីមួយៗ តួយ៉ាងឈ្មោះ, លេខទូរសព្ទ, អាសយដ្ឋានរស់នៅ និងព័ត៌មានទាក់ទងនឹងបណ្ណឥណទានជាដើម។

មេរោគ Malware៖ សំដៅដល់ឈ្មោះនៃកម្មវិធីមេរោគ ដែលរួមបញ្ចូលទាំង ពពួក Virus, មេរោគRansomware និងមេរោគ Spyware ជាដើម។ Malware ជាបណ្ដុំកូដបង្កើតឡើងដោយឧក្រិដ្ឋជនតាមប្រព័ន្ធអ៊ីនធឺណិត ក្នុងគោលបំណងបង្កការខូចខាតដល់ទិន្នន័យនិងប្រព័ន្ធ ឬដើម្បីអាចលួចចូលប្រើប្រាស់បណ្តាញដោយគ្មានការអនុញ្ញាតបាន។ ជាធម្មតា មេរោគ Malware ត្រូវបានចែកចាយក្នុងទម្រង់ជាតំណ Link ឬឯកសារនៅលើអ៊ីម៉ែល និងឆ្លងចូលទៅក្នុងប្រព័ន្ធរបស់ជនរងគ្រោះនៅពេលជនរងគ្រោះធ្វើការចុចចូលតំណ ឬបើកឯកសារទាំងនោះ។

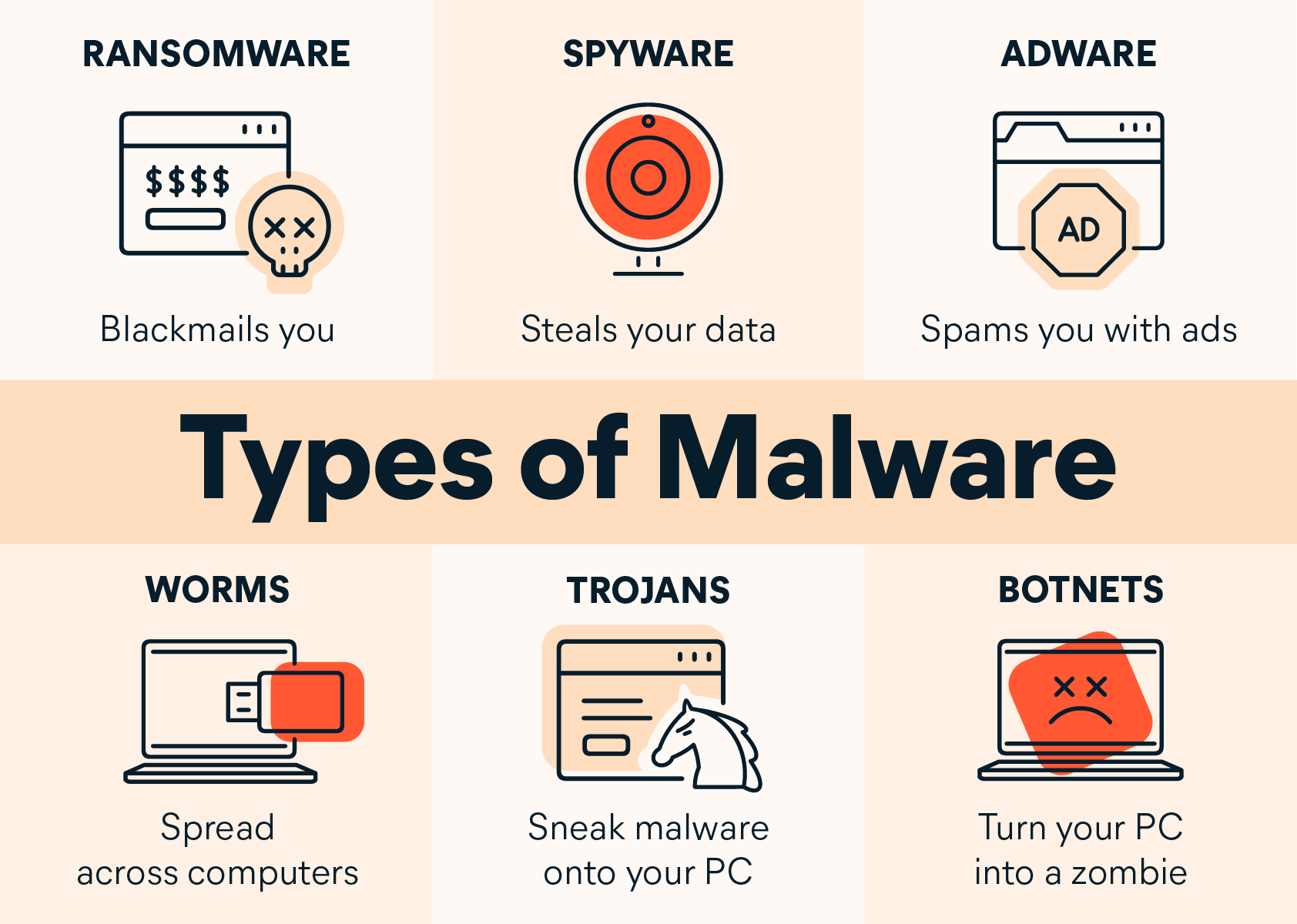

ខាងក្រោមនេះជាប្រភេទនៃមេរោគ Malware៖

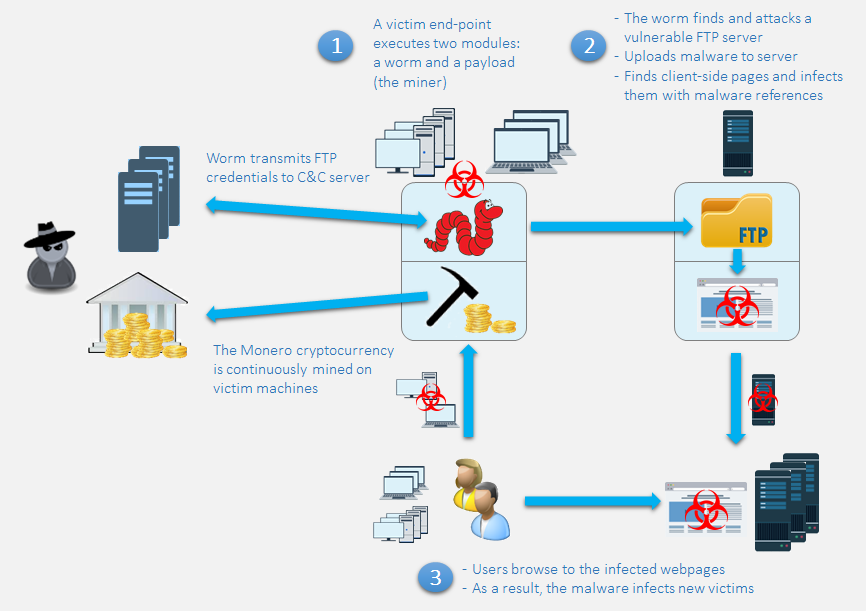

ពពួក Virus៖ ពពួក Virus មានវត្តមានដំបូងនៅឆ្នាំ១៩៧១ និងជាមេរោគដែលមានសមត្ថភាពក្នុងការជ្រៀតចូលកុំព្យូទ័រ ដើម្បីធ្វើការបំផ្លាញប្រព័ន្ធ លួចទិន្នន័យ និងបំផ្លាញកម្មវិធីនៅលើកុំព្យូទ័រជាដើម។ មេរោគនេះឆ្លងតាមរយៈការចុចចូលឯកសារភ្ជាប់នៅលើអ៊ីម៉ែល ដែលគ្មានប្រភពច្បាស់លាស់ ឧបករណ៍ផ្ទុកទិន្នន័យ (Storage Device) មានផ្ទុកមេរោគ និងការទាញយកឯកសារពីគេហទំព័រនានា ដែលមានផ្ទុកមេរោគជាដើម។ មេរោគ Worm៖ ជាប្រភេទមេរោគដែលអាចចម្លងពីកុំព្យូទ័រមួយទៅកុំព្យូទ័រមួយទៀតនៅក្នុងបណ្តាញតែមួយ។ មេរោគនេះ អាចបង្កគ្រោះថ្នាក់មួយចំនួន ដូចជា លួចព័ត៌មានសម្ងាត់ បំផ្លាញឯកសារ និងធ្វើឱ្យកុំព្យូទ័រ និងបណ្តាញដើរយឺត។មេរោគ Trojans៖ ជាប្រភេទមេរោគដែលក្លែងបន្លំជាកម្មវិធីស្របច្បាប់។ នៅពេលយើងធ្វើការទាញយក និងដំឡើងនៅលើកុំព្យូទ័រ មេរោគដែលលាក់ នៅក្នុងកម្មវិធីនេះនឹងធ្វើការជ្រៀតចូលទៅក្នុងកុំព្យូទ័រ ហើយអនុញ្ញាតឱ្យពួក Hacker ធ្វើការគ្រប់គ្រងកុំព្យូទ័រ និងចូលប្រើប្រាស់ឯកសារទាំងអស់របស់យើងបាន។

មេរោគ Spyware៖ ជាមេរោគដែលផ្ទុកនៅក្នុងកម្មវិធីណាមួយដែលដំឡើងដោយខ្លួនឯងនៅលើកុំព្យូទ័ររបស់យើង ហើយចាប់ផ្តើមត្រួតពិនិត្យដោយសម្ងាត់នូវឥរិយាបថប្រើប្រាស់តាមអនឡាញរបស់យើងដោយមិនមានការអនុញ្ញាត ដើម្បីប្រមូលទិន្នន័យមួយចំនួន ដូចជា ឈ្មោះ អាសយដ្ឋាន ទម្លាប់នៃការស្វែងរក (Browsing Habit) ចំណូលចិត្ត និងការទាញយក (Download)។ បន្ទាប់មកទិន្នន័យទាំងនេះនឹងចែកចាយបន្តទៅភាគីផ្សេងទៀត ដែលអាចជាអ្នកផ្សាយពាណិជ្ជកម្ម ឬក្រុមហ៊ុនទិន្នន័យទីផ្សារជាដើម។ មេរោគ Ransomware៖ ជាប្រភេទមេរោគ ដែលឧក្រិដ្ឋជនតាមប្រព័ន្ធអ៊ុនធឺណិតប្រើប្រាស់ ដើម្បីរារាំងការចូលដំណើរការឯកសារ ឬទិន្នន័យរបស់អ្នកប្រើប្រាស់ ដោយតម្រូវឱ្យអ្នកប្រើប្រាស់ធ្វើការបង់ប្រាក់តាមចំនួនកំណត់ ក្នុងរយៈពេលកំណត់ណាមួយ ដើម្បីអាចចូលដំណើរការឯកសារ ឬទិន្នន័យ ទាំងនោះឡើងវិញបាន។ បើពុំនោះទេ ឯកសារ ឬទិន្នន័យទាំងនោះអាចប្រឈមការបាត់បង់ជារៀងរហូត ឬក៏តម្លៃលោះអាចនឹងឡើងថ្លៃជាងមុន។

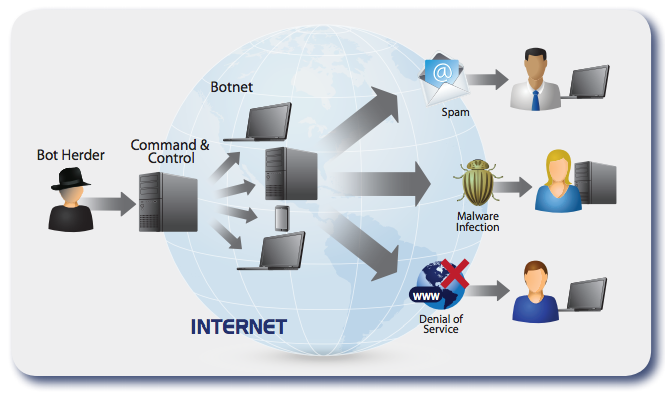

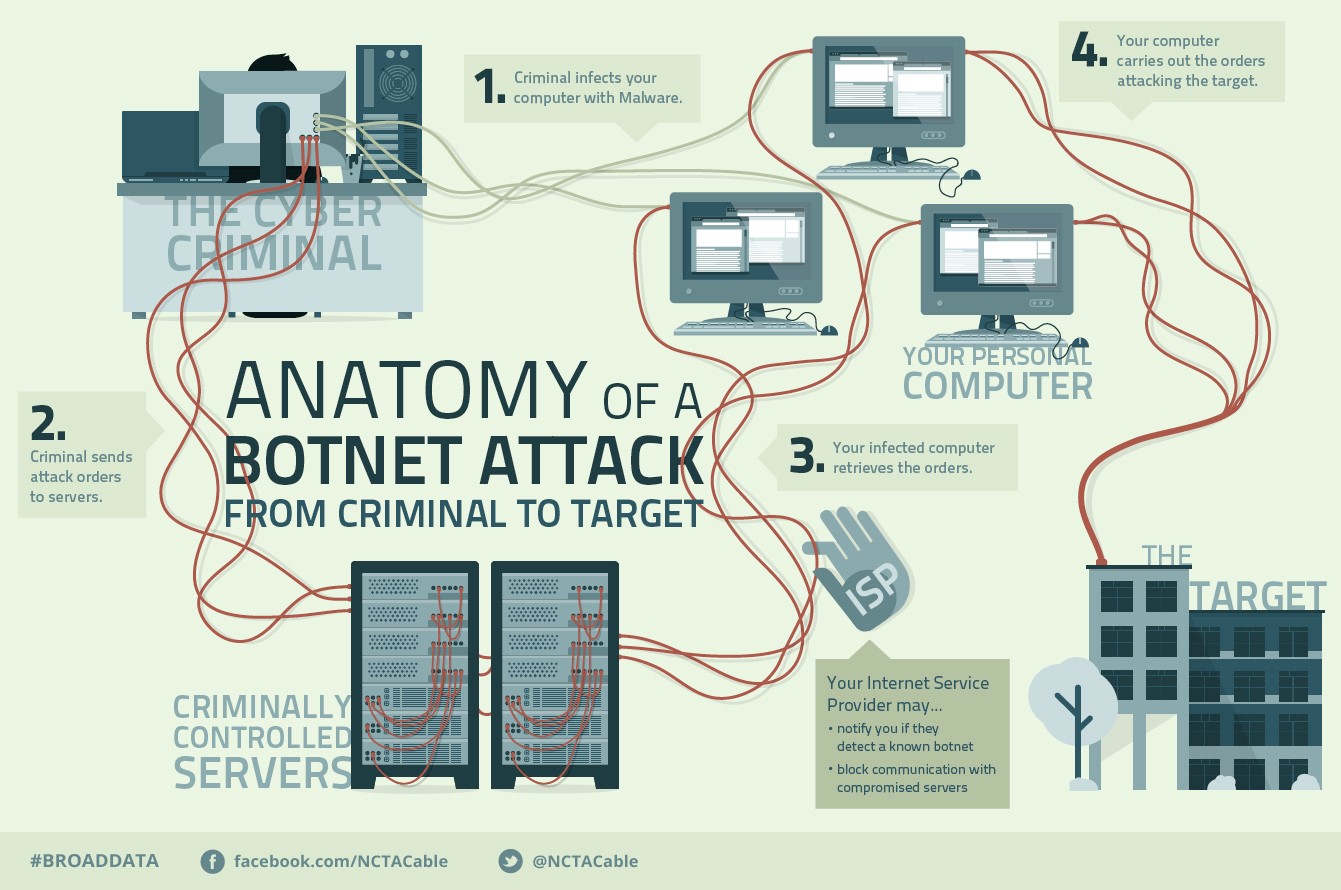

មេរោគ Botnets៖ ជាប្រភេទមេរោគដែលឆ្លងពីកុំព្យូទ័រមួយទៅកុំព្យូទ័រ មួយទៀតនៅក្នុងបណ្តាញ ដែលធ្វើឱ្យឧក្រិដ្ឋជនតាមប្រព័ន្ធអ៊ីនធឺណិតអាច ធ្វើការគ្រប់គ្រងកុំព្យូទ័រ ទាំងនោះពីចម្ងាយ ដើម្បីធ្វើការប្រមូលទិន្នន័យ បំបែក (Crack) ពាក្យសម្ងាត់ និងអាចធ្វើឱ្យគាំងគេហទំព័ររបស់ជនរងគ្រោះទាំងមូល៕